文章最后更新时间:

目录枚举(Directory Enumeration)漏洞,是一种常见的安全漏洞,允许攻击者枚举服务器上的目录或文件结构,进而获取敏感信息、识别潜在的弱点或利用已知漏洞进行攻击。文章源自奇客源码-https://www.qkget.cn/6243.html

最近碰到一个问题,用户建企业网站要求非常严格,登录页面不允许外网访问、注册登录不允许错误提示、用户首次登录强制要求修改密码等,WordPress本身无相关设置,只能通过配置Nginx、修改程序文件、添加强化代码实现。文章源自奇客源码-https://www.qkget.cn/6243.html

还有个漏洞就是随便域名后面添加一个字母,会自动跳转到相近的页面。文章源自奇客源码-https://www.qkget.cn/6243.html

例如输入:https://xxxxx/i会跳转到https://xxxxx/intro文章源自奇客源码-https://www.qkget.cn/6243.html

这个也不能说是漏洞,是WordPress通过redirect_canonical过滤器实现的,用来控制 WordPress 对内容的重定向行为,WordPress 会根据请求的 URL 判断是否需要重定向到规范URL,以防止搜索引擎索引重复内容。文章源自奇客源码-https://www.qkget.cn/6243.html

下面是解决办法:文章源自奇客源码-https://www.qkget.cn/6243.html

可以通过在主题中添加相关代码或修改服务器配置文件禁止WordPress目录枚举。文章源自奇客源码-https://www.qkget.cn/6243.html

通过主题禁止目录枚举

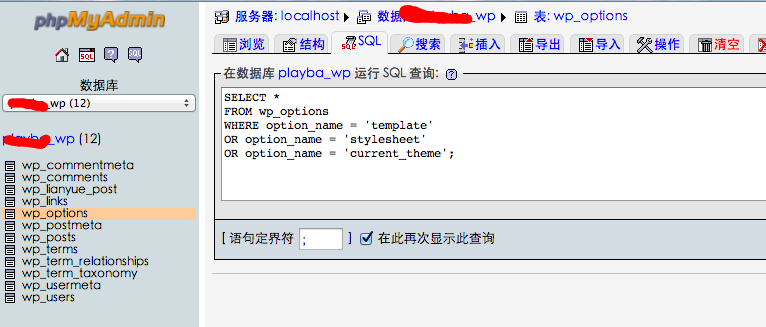

将下面代码添加到当前主题函数模板functions.php中:文章源自奇客源码-https://www.qkget.cn/6243.html

add_filter( 'redirect_canonical', 'prevent_directory_enum_redirect', 10, 2 );

function prevent_directory_enum_redirect( $redirect_url, $requested_url ) {

return $requested_url;

}修改服务器配置禁止目录枚举

在Apache的配置文件httpd.conf中添加:文章源自奇客源码-https://www.qkget.cn/6243.html

<Directory "/path/to/your/wordpress/root">

Options -Indexes

</Directory>/path/to/your/wordpress/root需要替换为你实际的WordPress网站根目录路径文章源自奇客源码-https://www.qkget.cn/6243.html

在Nginx的配置文件nginx.conf中添加:文章源自奇客源码-https://www.qkget.cn/6243.html

location / {

autoindex off;

}文章源自奇客源码-https://www.qkget.cn/6243.html

本文链接:

版权声明:知识共享署名-相同方式共享 4.0 国际 (CC BY-NC-SA 4.0)协议进行许可

本站资源仅供个人学习交流,转载时请以超链接形式标明文章原始出处,(如有侵权联系删除)

子比主题美化

子比主题美化 精品源码资源

精品源码资源

暂无评论内容